Vụ rò rỉ gần đây đoạn ghi âm cuộc trò chuyện bí mật giữa các sĩ quan cấp cao của Lực lượng Không quân Đức không chỉ có ý nghĩa chính trị. Chúng tôi sẽ cho bạn biết cách bảo vệ các phiên hội nghị truyền hình và những gì Cisco Webex phải làm với phiên họp đó.

- Giới thiệu

- Những gì được biết về các chi tiết của việc đánh chặn?

- NSA Hoa Kỳ chấp thuận Webex cho NATO sử dụng

- Công nghệ hình mờ âm thanh

- Ý kiến về nguyên nhân vụ việc

- kết luận

Giới thiệu

Một trong những vụ việc được nhắc đến nhiều nhất trong những ngày gần đây là vụ rò rỉ cuộc trò chuyện bí mật diễn ra giữa các sĩ quan cấp cao của Không quân Đức. Chúng tôi không thảo luận về chủ đề của cuộc trò chuyện này ở đây. Chúng tôi quan tâm nhiều hơn đến việc tìm hiểu xem vụ rò rỉ có thể xảy ra như thế nào, nó có thể được điều tra như thế nào và nên rút ra kết luận gì từ vụ việc.

Hãy để chúng tôi nhắc bạn rằng đoạn ghi âm dài 38 phút được xuất bản bởi Margarita Simonyan, tổng biên tập tờ Russia Today của Nga. Sau đó, đoạn ghi âm được tung lên Internet và trở nên phổ biến. Theo phiên bản chính thức, nó đến từ nguồn tình báo Nga.

Bộ Quốc phòng Đức sau đó đã xác nhận đoạn ghi âm là có thật. Người ta nói rằng cuộc trò chuyện diễn ra thông qua nền tảng hội nghị truyền hình Cisco Webex. Họ không nói về việc bản ghi âm đến được Nga như thế nào. Bản thân sự kiện này được gọi là “một cuộc tấn công thông tin sai lệch kết hợp nhằm phá hoại sự đoàn kết [членов НАТО]“, nhưng công thức này rõ ràng có hàm ý chính trị và không có gì liên quan đến bản chất kỹ thuật của vụ việc.

Sau đó, Bộ trưởng Quốc phòng Đức Boris Pistorius nói rằng lý do dẫn đến vụ rò rỉ các cuộc trò chuyện của các sĩ quan đầy tai tiếng là “kết nối của một trong những người tham gia thông qua một kết nối không an toàn”. Người ta cũng lưu ý rằng Đức đã tổ chức các cuộc đàm phán với các đồng minh NATO (sau khi chặn cuộc trò chuyện giữa các sĩ quan), do đó người ta tuyên bố rằng “niềm tin vào Đức không hề bị suy giảm”. Một lần nữa, trong những công thức này, có nhiều yếu tố chính trị hơn là ý nghĩa thực chất, cộng thêm chúng chỉ ra rõ ràng nỗ lực tuyên bố nguyên nhân là “sự trùng hợp ngẫu nhiên”.

Chúng ta sẽ phải tìm ra nó.

Những gì được biết về các chi tiết của việc đánh chặn?

Bộ trưởng Quốc phòng Đức cho biết, việc xuất hiện trên các phương tiện truyền thông đoạn ghi âm cuộc trò chuyện của các sĩ quan Đức không phải do hack mạng viễn thông hay hành động của những kẻ tấn công mà là do lỗi của con người: “không phải tất cả những người tham gia đều tuân theo quy trình quay số an toàn đã quy định. ” Theo dữ liệu được công bố, vụ rò rỉ xảy ra từ một người tham gia giấu tên đã kết nối từ Singapore qua điện thoại di động. “Đây là một kết nối trái phép, kênh liên lạc không an toàn, trái với các yêu cầu bắt buộc đối với những cuộc gọi như vậy”, ông Boris Pistorius nói trong một cuộc họp báo. “Sĩ quan này đã đến Singapore để tham dự triển lãm hàng không cùng với các quan chức quân sự cấp cao khác của châu Âu.”

Sau đó chính trị bắt đầu. Boris Pistorius cho biết: “Đối với cơ quan tình báo Nga, đây là một phát hiện thực sự… Các vụ đột nhập có chủ đích diễn ra tại các khách sạn”. – Vì vậy, nên giả định rằng việc truy cập vào điều này [телефонной] hội nghị là một sự may mắn trong một cách tiếp cận rộng rãi, từng phần… Hệ thống thông tin liên lạc của chúng tôi không bị xâm phạm.”

Ông đảm bảo với các phóng viên rằng lý do nằm ở “lỗi cá nhân” và “điệp viên Nga đã không kết nối với hội nghị diễn ra thông qua ứng dụng Webex”. Bộ trưởng cho biết thêm, các chuyên gia CNTT sẽ kiểm tra các thiết bị được sử dụng trong đàm phán, đồng thời, cơ quan giám sát sẽ tiến hành điều tra kỷ luật sơ bộ đối với những người tham gia đàm phán.

Nói cách khác, mọi thứ trong phiên bản chính thức đều chỉ ra lỗi của người dùng. Nhưng một ghi chú khác cũng đã được nghe thấy ở đây. Boris Pistorius cũng cho biết: “Chúng tôi tiếp tục xem xét và nâng cao nhận thức về những thông tin nhạy cảm nào có thể được thảo luận trên nền tảng truyền thông nào”. Song song đó, cựu giám đốc tình báo Đức August Hanning cảnh báo rằng “vụ rò rỉ này có thể chỉ là phần nổi của tảng băng chìm”.

NSA Hoa Kỳ chấp thuận Webex cho NATO sử dụng

Hãy thêm một số chi tiết vào hình ảnh chính thức. Điều này sẽ cho phép chúng ta rút ra kết luận thực tế.

Để biết chi tiết, trước tiên bạn nên nhớ rằng vào năm 2021, chương trình Webex đã được Cơ quan An ninh Quốc gia Hoa Kỳ đánh giá về việc tuân thủ các tiêu chí về bảo mật và an toàn (xem thêm phân tích của chúng tôi). Đồng thời, NSA đã công bố sau đó bộ khuyến nghị về việc lựa chọn các dịch vụ cho công việc từ xa và cách sử dụng chúng một cách an toàn. Rõ ràng, NSA đã tiến hành kiểm toán các phương tiện kỹ thuật được sử dụng và chuẩn bị các khuyến nghị được thiết kế nhằm mang lại trật tự cho công việc của các công ty và dịch vụ của chính phủ. Đại dịch đã giúp thực hiện những yêu cầu này trên thực tế ở chế độ “có kiểm soát”.

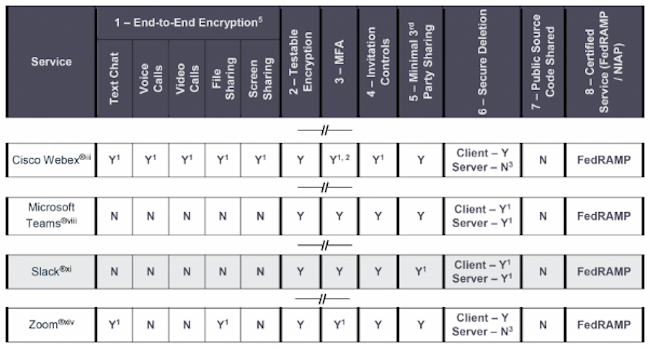

Sau đó, vào năm 2021, NSA đã tiến hành đánh giá so sánh các hệ thống hội nghị truyền hình hiện có trên thị trường. Sự so sánh bao gồm các hệ thống Cisco Webex, Microsoft Teams, Slack và Zoom. Điều thú vị là danh sách này không đề cập đến hệ thống chuyên dụng dành cho quân đội hoặc Bộ Quốc phòng.

Theo kết quả so sánh, Cisco Webex được mệnh danh là giải pháp tốt nhất, mặc dù một năm trước đó đã có một làn sóng lỗi được phát hiện trong đó. Như có thể thấy từ bảng đã công bố, Cisco Webex đã giành chiến thắng trong cuộc cạnh tranh nhờ hỗ trợ mã hóa đầu cuối. Nó bao gồm tất cả các loại tương tác: tin nhắn văn bản, giọng nói, video, chia sẻ tệp, chia sẻ màn hình của bài thuyết trình. Đồng thời, những người tham gia được xác định. Chúng ta có thể giả định một cách an toàn rằng việc triển khai như vậy đáp ứng các yêu cầu của khái niệm Zero Trust. Về cơ bản, người ta tuyên bố rằng Webex không cho phép người ngoài ghi lại các cuộc trò chuyện, giảm đáng kể nguy cơ vi phạm và rò rỉ dữ liệu.

Hình 1. Kết quả nghiên cứu phần mềm hội nghị truyền hình năm 2021 (US NSA)

Chuyên gia Sorell Slaymaker của TechVision đã nêu bật một số ưu điểm của Cisco Webex, gán cho giải pháp này định nghĩa “siêu an toàn”:

- tổ chức các cuộc họp ảo một cách an toàn;

- kiểm soát vị trí của người tham gia và tính bảo mật dữ liệu của họ;

- mã hóa đầu cuối (E2EE) bằng cách sử dụng một khóa duy nhất trên tất cả các kênh giữa tất cả người tham gia;

- tích hợp quản lý danh tính và truy cập, bao gồm xác thực đa yếu tố và truy cập quay số an toàn;

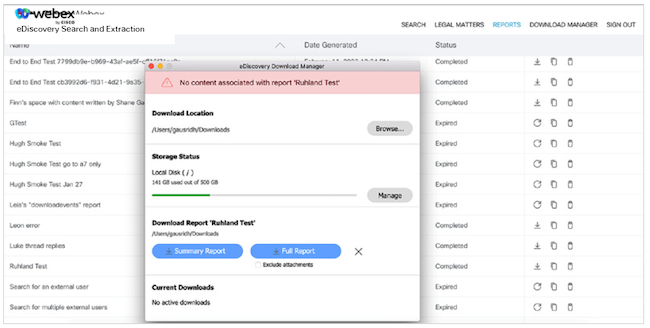

- ngăn ngừa mất dữ liệu bằng cách gắn thẻ và phân loại nội dung, sử dụng công nghệ Khám phá điện tử để tiến hành điều tra pháp y và thu thập bằng chứng về việc sử dụng dữ liệu bất hợp pháp;

- giám sát và quản lý rủi ro bảo mật, bao gồm ngăn ngừa lây nhiễm phần mềm độc hại và xác định các dấu hiệu hành vi sai trái của người dùng;

- có sẵn nhiều chứng chỉ khác nhau (FedRAMP, GDPR, CCPA và EDPS).

Công nghệ hình mờ âm thanh

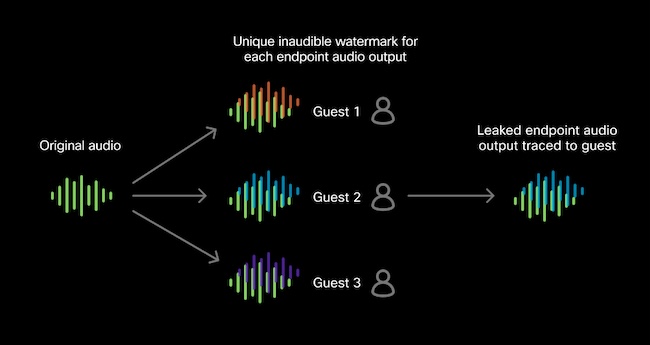

Để chúng tôi phân tích vụ việc, hãy nói thêm về một tính năng được triển khai trong Webex. Nó được gọi là Hình mờ âm thanh.

Tính năng này liên quan đến việc bảo vệ khỏi việc ghi âm trái phép hoặc bí mật các cuộc họp âm thanh bí mật. Những bản ghi âm như vậy thường được đăng tải trên các hãng thông tấn hoặc đăng tải trên mạng xã hội. Về cơ bản, chúng xâm phạm tất cả những người tham gia hội nghị, mặc dù rò rỉ luôn xảy ra ở một địa điểm cụ thể. Nhiệm vụ của các nhà phát triển trong trường hợp này không phải là cấm việc ghi âm như vậy về mặt vật lý mà là đảm bảo xác định nguồn rò rỉ có thể xảy ra để sau đó thực hiện các biện pháp tổ chức. Ví dụ, điều gì đó tương tự cũng được thực hiện trong các phòng dữ liệu ảo liên quan đến tài liệu.

Tại sao nó lại quan trọng? Những bản ghi âm này thường nói về chiến lược, kế hoạch tương lai hoặc bí mật thương mại. Theo mặc định, thông tin này chỉ dành cho những người được chọn. Vì vậy, sự rò rỉ của nó không chỉ là một mối phiền toái. Nó có thể gây ra những hậu quả rất nghiêm trọng, ảnh hưởng đến lợi thế cạnh tranh, doanh số bán hàng, giá cả hoặc như trong trường hợp vụ việc gần đây, ảnh hưởng đến việc ra quyết định chính trị. Những rò rỉ như vậy có thể gây nguy hiểm cho an ninh quốc gia hoặc tiết lộ thông tin mà một trong các bên không muốn tiết lộ công khai.

Mặc dù thực tế là có rất nhiều công cụ phù hợp trong kho bảo mật thông tin nhưng công nghệ mới hóa ra lại rất hữu ích. Ví dụ: có thể thực hiện ghi âm bằng cách sử dụng điện thoại di động hoặc máy ghi âm, tức là một thiết bị bên ngoài mà Cisco không thể tác động. Do đó, bản chất của công nghệ được đề xuất là mã hóa luồng âm thanh bằng cách sử dụng các mã nhận dạng duy nhất không nghe được. Điều quan trọng là việc mã hóa được thực hiện riêng cho từng người tham gia. Điều này cho phép bạn theo dõi nguồn.

Hình 2. Công nghệ tạo hình mờ âm thanh (Cisco)

Nhiệm vụ chính trong những trường hợp như vậy là loại bỏ khả năng loại bỏ các điểm đánh dấu âm thanh mà không được chú ý. Tuy nhiên, sự hiện diện của chúng không ảnh hưởng đến việc xác định bản ghi âm là chính hãng.

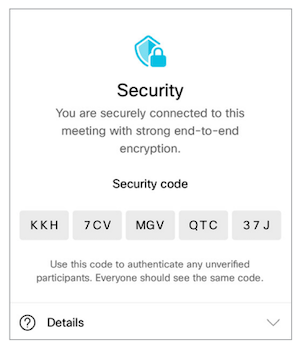

Theo các nhà phát triển Webex, việc thêm tính năng Audio Watermarking khá đơn giản. Về mặt kỹ thuật, nó trông như thế này: khi lên lịch cuộc họp, người tổ chức chọn tùy chọn phù hợp nhất và nhận được một ID đặc biệt mà tất cả những người tham gia phải nhập. Những công việc còn lại sẽ được chương trình đảm nhiệm.

Hình 3: Lấy ID bí mật cho phiên Webex hiện tại

Người ta lập luận rằng số nhận dạng âm thanh hầu như không nhạy cảm với tiếng ồn bổ sung, nén và lọc luồng âm thanh. Đồng thời, chúng được ghi lại bởi tất cả các thiết bị, ngay cả những thiết bị rẻ nhất. Chúng có thể được tái tạo bằng bất kỳ loa hoặc tai nghe nào, ngay cả những loa hoặc tai nghe đơn giản nhất.

Trong trường hợp điều tra, bạn có thể tìm hiểu cuộc họp nào, bởi người tham gia nào và ghi âm được thực hiện bằng thiết bị nào. Sự hiện diện của các điểm đánh dấu cũng cho thấy tính xác thực của bản ghi âm.

Hình 4. Điều tra khám phá điện tử của Cisco Webex

Nhân tiện, quay lại sự việc, chúng tôi lưu ý rằng chức năng Audio Watermarking đã khiến Bộ trưởng Bộ Quốc phòng Đức rơi vào tình thế “khó chịu”. Anh ta không thể gọi bản ghi âm là giả ngay cả khi anh ta muốn làm như vậy, bởi vì làm như vậy anh ta sẽ đặt câu hỏi về công nghệ của Cisco, vốn có nhiều khách hàng.

Ý kiến về nguyên nhân vụ việc

Phiên bản đơn giản nhất do Roderick Kiesewetter, phó chủ tịch ủy ban giám sát trong quốc hội Đức, trình bày như sau. Ông cho biết vụ rò rỉ dữ liệu của Bundeswehr có thể là kết quả của việc “các đặc vụ Nga thực hiện cuộc gọi trên Webex”. Cisco ngay lập tức tránh xa vụ việc và người phát ngôn nói với The Register: “Cisco không thảo luận công khai thông tin khách hàng”.

Vì Đức ngay lập tức tuyên bố rằng họ đang điều tra cách thức vụ xâm nhập xảy ra và sau đó nêu tên chính xác vị trí của vụ trộm, nên bản ghi âm thực sự có thể đã được nhận từ Webex bằng một thiết bị bên ngoài. Một dấu hiệu gián tiếp cho thấy Đức đã dựa vào phân tích kỹ thuật trong cuộc điều tra của mình là ở giai đoạn đầu của cuộc điều tra, người ta đã tuyên bố: “Chúng tôi đánh giá rằng cuộc trò chuyện đã bị chặn. Tại thời điểm này, chúng tôi không thể nói chắc chắn liệu những thay đổi có được thực hiện đối với phiên bản được ghi âm hoặc chép lại đang được lưu hành trên mạng xã hội hay không.” Rõ ràng, sau khi nhận được bản ghi gốc, nó đã được chạy qua bộ phân tích hệ thống Webex đã thảo luận ở trên.

Để công bằng, chúng tôi có thể cung cấp một phiên bản khác. Rõ ràng, trong bất kỳ phần mềm nào, bạn luôn có thể tắt các điều khiển (nếu bạn thực sự muốn làm điều này). Chiến dịch hiện đang được Mỹ thực hiện nhằm kích thích bán hàng quân sự cho các đối tác châu Âu có thể thể hiện theo cách “sáng tạo” như vậy. Trong mọi trường hợp, Bộ trưởng Quốc phòng Đức đã đề cập đến các cuộc thảo luận về khả năng chuyển sang các chương trình hội nghị truyền hình khác; đây có thể là bằng chứng gián tiếp cho thấy NATO đã phát triển phiên bản riêng của chương trình như vậy và hiện đang quảng bá nó như một chương trình thay thế. Nhưng chúng tôi không có xác nhận cho phiên bản này.

kết luận

Kết luận từ tài liệu này thực sự rất đơn giản. Điều quan trọng cần hỏi là: Các chương trình hội nghị truyền hình của Nga có các biện pháp kiểm soát tương tự không? Nếu không, họ có thực hiện chúng không?