Tại AM Live, họ đã nói về hậu quả mà một cuộc tấn công DDoS thành công có thể gây ra cho các tổ chức, cơ sở hạ tầng và người dùng. Làm cách nào để kiểm tra xem trang web hoặc ứng dụng của bạn dễ bị tấn công DDoS đến mức nào, có những công cụ và công nghệ hiệu quả nào cho việc này?

- Giới thiệu

- Sự tiến hóa DDoS-nổi tiếng

- Kỹ thuật bảo vệ chống lại các cuộc tấn công DDoS

- Xu hướng bảo vệ và thực hiện tấn công DDoS

- Kết quả phát sóng

- kết luận

Giới thiệu

Tin tặc tiếp tục khiến các công ty Nga phải hứng chịu các cuộc tấn công DDoS nhằm gây thiệt hại tài chính. Vấn đề này rất phù hợp, chẳng hạn, đối với các công ty trong lĩnh vực bán lẻ, vì thu nhập của họ phụ thuộc vào tính sẵn có của các trang web và ứng dụng. Hiện số vụ tấn công DDoS vào ngành bán lẻ ở Nga đã cao gấp ba lần so với một năm trước, vào tháng 3 năm 2023. Do đó, vấn đề lựa chọn các công cụ trong nước để bảo vệ DDoS vẫn phù hợp với các công ty. Các diễn giả của chương trình phát sóng AM Live mới đã nói về những rủi ro hiện tại trong lĩnh vực này và các cách để đảm bảo an toàn cho các nguồn tài nguyên của Nga.

Hình 1. Các chuyên gia trong ngành trong trường quay của dự án truyền hình AM Live

Diễn giả truyền hình trực tiếp:

- Gleb KhokhlovGiám đốc sản phẩm, MITIGATOR;

- Dmitry NikonovTrưởng phòng Bảo vệ Cấp độ Ứng dụng Web, DDoS-GUARD;

- Vadim SoldatenkovTrưởng phòng Sản phẩm Bảo vệ DDoS, Garda Technologies;

- Dmitry BelyaninTrưởng phòng Bán hàng trước, StormWall;

- Anton ApryatkinTrưởng phòng Giải pháp Khách hàng tại NGENIX.

Người lãnh đạo và người điều hành cuộc thảo luận – Artyom IzbaenkovPhó Giám đốc Phát triển Sản phẩm, Tập đoàn Năng lượng mặt trời.

Sự tiến hóa DDoS-nổi tiếng

Các cuộc tấn công hiện tại

Gleb Khokhlov chỉ ra rằng giờ đây hành động của cả những kẻ tấn công và những người được hưởng lợi từ việc “đánh bật” cơ sở hạ tầng của các đối thủ cạnh tranh là đáng chú ý. Theo diễn giả, trong một số trường hợp, các cuộc tấn công DDoS được sử dụng để “thăm dò” hoạt động của công ty.

Dmitry Nikonov lưu ý rằng mục tiêu của những kẻ tấn công bao gồm các phương tiện truyền thông, doanh nghiệp thương mại điện tử, v.v. Kết quả không chỉ là thiệt hại về mặt danh tiếng mà còn gây thiệt hại về tài chính.

Dmitry Nikonov, người đứng đầu bộ phận bảo vệ cấp độ ứng dụng web, DDoS-GUARD

Alexander Rukosuev, người đứng đầu bộ phận tăng cường mức độ bảo mật cho các đối tượng CII của Bộ Phát triển Kỹ thuật số, cho biết DDoS hiện được sử dụng làm công cụ chính để phân tích cơ sở hạ tầng của nạn nhân. Cuộc tấn công dài nhất năm 2023 kéo dài 9 tháng. Đồng thời, phương pháp và chiến thuật của những kẻ tấn công không ngừng được cải tiến.

Dmitry Belyanin:

— Giờ đây, các cuộc tấn công chủ yếu chuyển sang các botnet và sự kết hợp của chúng, tạo ra một lượng lớn lưu lượng truy cập. Chúng tôi nhận thấy tỷ lệ các cuộc tấn công vào thiết bị thông minh ngày càng tăng vì chúng có chức năng tạo ra lưu lượng truy cập chính thức. Sự liên quan của việc bảo vệ DNS cũng ngày càng tăng.

Dmitry Nikonov nói thêm rằng bot là thách thức đối với tất cả các nhà cung cấp dịch vụ bảo mật. Robot rất khó bị phát hiện và các công ty ngày càng yêu cầu trợ giúp về vấn đề này.

Theo Luka Safonov, giám đốc kỹ thuật tại Weblock, các cuộc tấn công trước đó nhằm mục đích “tắc nghẽn” băng thông. Giờ đây, các tiện ích mới đang xuất hiện, chẳng hạn như Thousand Needles, và các cuộc tấn công đơn giản ngày càng trở nên phức tạp hơn. Nhưng các công ty đã học cách đối phó với những mối đe dọa như vậy.

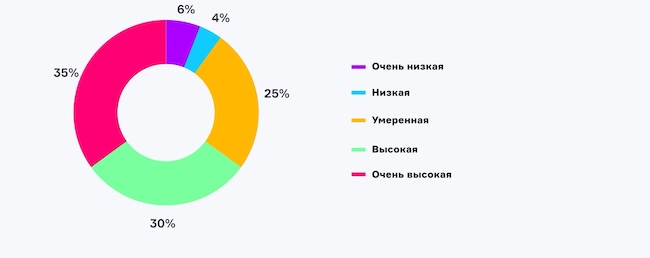

Theo 35% khán giả xem truyền hình, khả năng công ty của họ bị tấn công DDoS là rất cao. Mức độ “Cao” được 30% số người được hỏi chọn và “trung bình” là 25%. 4% đánh giá xác suất này là thấp, 6% là rất thấp.

Hình 2: Bạn đánh giá khả năng tổ chức của mình gặp phải cuộc tấn công DDoS như thế nào?

Lọc địa lý sẽ giúp ích?

Các chuyên gia cũng lưu ý rằng việc lọc địa lý không phải là thuốc chữa bách bệnh cho DDoS. Anton Apryatkin tin rằng nên sử dụng một công cụ như vậy như là phương sách cuối cùng, vì hậu quả của việc sử dụng nó cũng ảnh hưởng đến người dùng thông thường. Ngoài ra, ngày càng có nhiều cuộc tấn công được phát động từ bên trong nước Nga bằng cách sử dụng các cơ sở thuê.

Vadim Soldatenkov:

— Lọc địa lý là không hiệu quả và không cần thiết. Hiện quốc gia này đang nỗ lực tạo ra một cơ sở dữ liệu địa lý tập trung và mọi thứ sẽ ổn với việc xác định xem các thiết bị có thuộc khu vực hay không.

Vadim Soldatenkov, Giám đốc Sản phẩm Bảo vệ DDoS, Garda Technologies

Đồng thời, theo Gleb Khokhlov, sẽ có ít cuộc tấn công từ các trang web lưu trữ của Nga hơn, vì chính phủ đã bắt đầu hợp tác chặt chẽ với họ về vấn đề này.

Chi phí cho một cuộc tấn công DDoS là bao nhiêu?

Vadim Soldatenkov lưu ý: Mười năm trước, việc tìm kiếm thông tin về cái giá phải trả của một cuộc tấn công DDoS không hề dễ dàng: bạn phải sử dụng Tor và tìm kiếm những lời đề nghị tương tự từ những người dùng nói tiếng Anh. Giờ đây, tin tặc đã nâng cao mức độ tiếp thị và những thông tin như vậy có thể được đưa lên Google một cách đơn giản. Phần lớn, những kẻ tấn công giao tiếp trên Telegram và trả tiền cho các dịch vụ đó bằng tiền điện tử. Giá bắt đầu từ $40. Cái giá thường phụ thuộc vào mục tiêu (nạn nhân): tấn công máy chủ, trang web, ứng dụng, v.v. Đồng thời, tấn công một công ty được bảo vệ sẽ đắt hơn nhiều – từ 1.000 USD (theo Dmitry Nikonov – từ 6.000 USD).

Tuy nhiên, các chuyên gia nhắc nhở rằng chi phí của thông tin cũng cần được tính đến.

Các cơ quan quản lý có giúp giải quyết DDoS không?

Sự chú ý của nhà nước tập trung vào việc bảo vệ các cơ sở hạ tầng thông tin quan trọng. Đặc biệt, Lệnh số 31 của FSTEC của Nga quy định các biện pháp chống lại các cuộc tấn công từ chối dịch vụ phân tán. Đồng thời, chỉ có ba phương tiện bảo vệ được chứng nhận chống lại các cuộc tấn công DDoS trong nước.

Gleb Khokhlov cho biết hiện nay FSTEC của Nga đưa ra yêu cầu không phải đối với nhà sản xuất mà là khả năng của chính giải pháp.

Ngân hàng Nga yêu cầu các ngân hàng báo cáo về các cuộc tấn công liên quan đến việc không có dịch vụ. Các lĩnh vực khác cho đến nay chỉ có khuyến nghị chung từ FSTEC.

Gleb Khokhlov, Giám đốc sản phẩm MITIGATOR

Năm nay, NSPA, một hệ thống quốc gia chống lại các cuộc tấn công, sẽ được ra mắt. Cơ chế này hiện đang được gỡ lỗi. Chính phủ cũng đang tích cực chặn các dịch vụ VPN. Tiền phạt cho việc rò rỉ dữ liệu cá nhân đã được tăng lên.

Các chuyên gia trong studio đã đề cập đến nhu cầu của khách hàng chính phủ và các công ty nhà nước sử dụng thiết bị và phần mềm được liệt kê trong sổ đăng ký của Bộ Phát triển Kỹ thuật số và Bộ Công Thương.

Nga đối phó với các cuộc tấn công như thế nào

Theo hầu hết các chuyên gia trong studio, quốc gia này đã đối phó tốt với làn sóng tấn công của hacker ập đến. Các nhà cung cấp Nga, những người trước đây coi các công ty bảo mật thông tin nước ngoài là thần tượng, giờ đây có thể cạnh tranh với họ. Các nhà cung cấp phải đầu tư rất nhiều vào việc phát triển các giải pháp của mình và các công ty phải đưa ra kết luận và học hỏi theo thời gian thực.

Đồng thời, Gleb Khokhlov lưu ý rằng trong sáu tháng đầu tiên, đất nước chưa hoàn toàn sẵn sàng cho số lượng và mức độ của các cuộc tấn công, vì vậy nguồn lực của hầu hết các công ty đều “giảm”. Tuy nhiên, sau đó tình hình ổn định và các công ty đã quen với việc sống trong một thực tế mới, trong đó họ liên tục cần nghĩ đến việc bảo vệ. Giờ đây, các nhà cung cấp đã bắt đầu nghĩ đến việc bảo vệ ở giai đoạn phát triển các giải pháp mới.

Kỹ thuật bảo vệ chống lại các cuộc tấn công DDoS

Cái nào tốt hơn: giải pháp cục bộ hoặc đám mây

Các công ty có thể đi theo hai cách: tự mình đối phó hoặc tìm đến các nhà cung cấp dịch vụ chuyên biệt. Cách tiếp cận đầu tiên có thể được sử dụng bởi những người chịu thiệt hại nhỏ từ DDoS. Thành viên hội đồng ARSIB Konstantin Samatov cho biết, nếu việc không có sẵn các nguồn lực dẫn đến tổn thất lớn về tài chính và danh tiếng hoặc công ty sở hữu CII, thì nên sử dụng sự bảo vệ từ một nhà cung cấp chuyên biệt.

Dmitry Belyanin:

— Các giải pháp đám mây chắc chắn rẻ hơn và đáp ứng 99% nhu cầu của khách hàng.

Việc lắp đặt tại địa phương đắt hơn, khó thực hiện và bảo trì hơn do thiếu nhân sự trên thị trường.

Các chuyên gia cũng khuyên các công ty nên thử nghiệm các giải pháp trước rồi mới mua chúng.

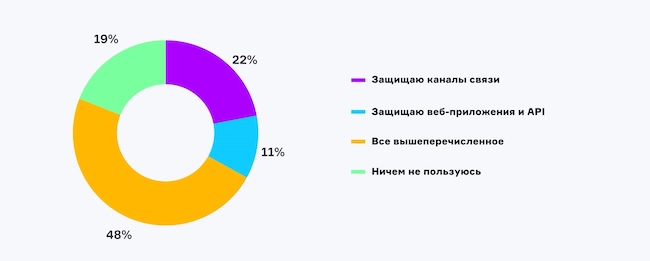

Hầu hết người xem chương trình phát sóng đều sử dụng cách tiếp cận toàn diện để bảo vệ khỏi các cuộc tấn công DDoS. 22% chỉ bảo vệ các kênh liên lạc và 11% chỉ bảo vệ các ứng dụng web và API. 19% số người được hỏi hoàn toàn không sử dụng những công cụ như vậy.

Hình 3. Bạn sử dụng loại biện pháp bảo vệ DDoS nào?

Công cụ chống DDoS hiệu quả

Dmitry Nikonov:

— Hiệu quả nhất là xây dựng hệ thống phòng thủ theo từng lớp và sử dụng cách tiếp cận tổng hợp để giải quyết vấn đề. Có công cụ tự động. Bạn cũng cần chú ý tới công tác hỗ trợ. Bạn nên thiết lập lưu lượng truy cập theo cách thủ công và đóng toàn bộ WAF ở cuối.

Anton Apryatkin nhắc nhở về sự cần thiết phải thực hiện các biện pháp để đảm bảo tính bảo mật cho địa chỉ IP của bạn để không chỉ dựa vào sự bảo vệ của nhà cung cấp của bạn.

Vadim Soldatenkov:

— Việc bảo vệ theo chiều sâu nên bắt đầu bằng việc loại bỏ các lỗ hổng ứng dụng và đóng các truy cập Internet không cần thiết. Cũng cần phải vạch ra trước các kịch bản ứng phó với các cuộc tấn công.

Gleb Khokhlov lưu ý tầm quan trọng của việc xây dựng các quy trình và tương tác hiệu quả với các cấp cao hơn và chủ sở hữu tài nguyên. Bạn cần hiểu rõ ràng những quy trình nào đang diễn ra trong công ty và trên cơ sở đó hãy chọn những công cụ bảo vệ cần thiết.

Anton Belyanin:

— Bạn cần chú ý đến dịch vụ cuối cùng và tuân thủ các quy tắc vệ sinh kỹ thuật số. Điều rất quan trọng cần nhớ là ưu tiên các nguồn lực theo mức độ quan trọng.

Học máy và tấn công DDoS

Người trình bày đã mời các chuyên gia suy nghĩ về vấn đề quan trọng của việc sử dụng máy học trong việc thực hiện và ứng phó với các cuộc tấn công DDoS.

Artyom Izbaenkov, Phó Giám đốc Phát triển Sản phẩm, Nhóm các công ty Năng lượng mặt trời

Các nhà cung cấp bảo mật thông tin chưa đủ tin tưởng vào trí tuệ nhân tạo và đang triển khai nó rất cẩn thận. Đồng thời, những kẻ tấn công đã bắt đầu sử dụng AI trong các cuộc tấn công của chúng; Sớm hay muộn, các công ty sẽ phải tự bảo vệ mình bằng cách sử dụng những công cụ như vậy.

AI vẫn chưa được sử dụng để phản hồi mà được sử dụng trong việc thu thập thông tin, phân tích hoạt động đáng ngờ, v.v. Quyết định phản hồi vẫn (và sẽ vẫn) thuộc về người đó.

Các chuyên gia trong studio lưu ý rằng hiện nay có các phương pháp phản hồi DDoS khá hiệu quả mà không cần sử dụng mạng thần kinh.

43% người xem chương trình phát sóng bỏ qua rủi ro DDoS do chi phí bảo vệ cao. 29% bối rối trước quá trình thiết lập và 1/5 số người được hỏi tin rằng các cuộc tấn công như vậy không ảnh hưởng đến quy trình và danh tiếng của họ. 7% trả lời rằng họ không có tài nguyên CNTT bên ngoài cần được bảo vệ.

Hình 4: Tại sao bạn lại bỏ qua nguy cơ bị tấn công DDoS?

Các chuyên gia nhấn mạnh rằng việc bảo vệ chắc chắn là tốn kém, nhưng khách hàng sẽ phải trả nhiều tiền hơn nếu bị những kẻ xâm nhập tấn công thành công.

Khuyến nghị bảo vệ tài nguyên web

Các chuyên gia truyền hình hàng đầu AM Live khuyên nên từ bỏ các giải pháp lỗi thời (cũ) để bảo vệ tài nguyên web. Điều quan trọng là bản thân kiến trúc ứng dụng đã cung cấp sự bảo vệ. Giải pháp cũng phải có khả năng mở rộng.

Bạn cần chọn hosting đắt tiền đầu tư vào tài nguyên bảo mật. Nếu khách hàng nhận được thứ gì đó rẻ hoặc hoàn toàn miễn phí thì rất có thể họ sẽ được cung cấp dịch vụ chất lượng thấp.

Xu hướng bảo vệ và thực hiện tấn công DDoS

Dmitry Belyanin:

— Số lượng các cuộc tấn công và khả năng của chúng sẽ chỉ tăng lên. Dù được bảo vệ tốt đến đâu, botnet vẫn có thể lãng phí tài nguyên. Cần tích cực đầu tư nghiên cứu, nâng cao năng lực bảo vệ.

Dmitry Belyanin, người đứng đầu bộ phận bán hàng trước, StormWall

Vadim Soldatenkov:

— Cần xem xét sự phổ biến của các thiết bị thông minh và các cuộc tấn công vào chúng. Cùng với sự phát triển của các thiết bị như vậy, các cuộc tấn công sử dụng chúng ngày càng trở nên phức tạp hơn.

Anton Apryatkin:

— Trong ngắn hạn, các cuộc tấn công sẽ liên quan đến nhà nước trong thời gian chuẩn bị bầu cử. Nhưng với việc phát hành các công nghệ mới, những lỗ hổng mới sẽ xuất hiện trong đó.

Anton Apryatkin, Trưởng phòng Giải pháp Khách hàng, NGENIX

Dmitry Nikonov:

— Tôi ủng hộ các đồng nghiệp của tôi trong dự đoán của họ. Điều thực sự đáng quan tâm là các trang trại proxy di động. Số lượng các cuộc tấn công sẽ tăng lên cùng với cường độ của chúng. Tất cả các công ty sẽ bị tấn công.

Kết quả phát sóng

Đại đa số người xem AM Live (67%) tin chắc rằng họ đang làm mọi thứ đúng. 17% có kế hoạch thay đổi nhà cung cấp và tăng cường bảo vệ, 12% quan tâm đến việc bảo vệ DDoS, nhưng cho đến nay vẫn coi đó là điều dư thừa đối với bản thân họ. 4% số người được hỏi trả lời rằng các chuyên gia không thể thuyết phục họ về sự cần thiết phải bảo vệ khỏi các cuộc tấn công như vậy.

Hình 5. Ý kiến của bạn về việc bảo vệ DDoS sau khi phát sóng là gì?

kết luận

Trước tiên, công ty phải đánh giá rủi ro và chi phí bảo vệ: liệu nó có vượt quá chi phí của chính dữ liệu hay không. Nếu vượt quá, bạn cần phải gỡ lỗi các quy trình và diễn ra trước các kịch bản tấn công mạng, xây dựng hệ thống phòng thủ nhiều lớp và đừng quên đào tạo nhân viên về vệ sinh mạng. Tuy nhiên, trong thế giới hiện đại, không công ty nào có thể tránh khỏi việc gặp phải bất kỳ mối đe dọa nào từ hacker nên cần phải chuẩn bị trước và đảm bảo an ninh.

Dự án truyền hình AM Live hàng tuần quy tụ các chuyên gia trong ngành trong trường quay để thảo luận về các chủ đề hiện tại trên thị trường CNTT và bảo mật thông tin của Nga. Luôn cập nhật các xu hướng và sự kiện quan trọng. Để thực hiện việc này, hãy đăng ký kênh của chúng tôi Kênh Youtube. Hẹn gặp lại!